Depuis mes débuts comme chef de projet IT à La Défense jusqu’à mes 10 ans passés à gérer des activités depuis 40 pays, j’ai appris une vérité simple et parfois coûteuse : travailler en déplacement sans une connexion sécurisée et des outils robustes, ce n’est pas du nomadisme, c’est de la prise de risque organisée. Cet article examine pourquoi le VPN est devenu une brique technique indispensable pour la protection des données professionnelles et la confidentialité du freelance ou du solopreneur moderne.

Tu trouveras des explications techniques, des choix pratiques (protocoles, routeurs, réglages), des retours d’expérience réels — y compris mes erreurs — et des listes concrètes pour déployer une sécurité opérationnelle où que tu sois. L’objectif est clair : passer d’une sécurité théorique à une mise en œuvre quotidienne qui protège tes dossiers clients, tes accès bancaires et ta réputation professionnelle.

- VPN = tunnel chiffré entre toi et le service distant : impératif pour les hotspots publics.

- Choix technique : privilégier cryptage moderne (WireGuard/ChaCha20 ou AES-256), kill-switch, politique sans logs.

- Redondance : routeur 4G + eSIM + VPN installé au niveau du routeur pour une connexion sécurisée persistante.

- Protection en ligne : utiliser VPN pour accéder à des services bancaires et éviter le sniffing sur Wi‑Fi.

- Limites : un VPN ne garantit pas l’anonymat absolu ni la sécurité des applis compromises.

- Checklist opérationnelle incluse pour implémenter une stratégie de cybersécurité mobile.

VPN et sécurité des données : fondements pour le voyageur pro

Un VPN, dans son sens le plus pragmatique, est un réseau privé virtuel qui crée un tunnel chiffré entre ton appareil et un serveur distant. Ce tunnel protège contre l’interception des paquets sur des réseaux non sûrs — cafés, aéroports, hôtels. Quand j’étais chef de projet IT à La Défense, on plaisantait sur la « sécurité par le badge », mais la réalité en déplacement est plus cruelle : une réunion inutile de 4h m’a conduit au burn-out en 2015 et, quelques mois après, à des choix radicaux. Depuis, la priorité numéro un en déplacement, c’est la protection de mes accès clients.

Techniquement, un VPN combine deux concepts : tunnelisation (encapsulation des paquets) et cryptage. Les protocoles courants sont OpenVPN, IKEv2, et aujourd’hui WireGuard qui offre un bon compromis performance/sécurité. Le chiffrage empêche un attaquant sur le même réseau de lire tes échanges, et le VPN protège tes identifiants, emails et transferts de fichiers sensibles.

Pourquoi c’est critique pour les données professionnelles

Les données professionnelles incluent les accès aux outils clients, les bases de données, les documents fiscaux, et les flux de paiement. Une fuite ou un détournement peut signifier perte de client, coûts juridiques et atteinte à la réputation. Lors de ma phase de survie en Asie du Sud-Est, j’ai vu des freelancers perdre des comptes parce qu’ils utilisaient des hotspots non protégés pour gérer des campagnes Ads. J’en ai moi-même fait les frais indirectement quand ma boutique dropshipping a subi un blocage publicitaire et que mon compte Facebook Ads s’est retrouvé verrouillé après connexions suspectes.

Le VPN n’est pas un gadget marketing : c’est une brique de conformité. Si tu traites des données personnelles de clients européens, le RGPD impose une protection des données proportionnée. Utiliser un VPN fiable et des backups chiffrés fait partie d’une approche défendable en cas d’audit.

Insight : considérer le VPN comme une assurance technique minimale plutôt qu’un luxe améliore immédiatement ta résilience opérationnelle.

Choisir un VPN pour la confidentialité et la protection en ligne en mobilité

Le marché est saturé de solutions, mais le choix repose sur des critères simples et mesurables : politique de logs, juridiction, protocoles, vitesse, et fonctionnalités additionnelles comme le kill-switch ou la protection DNS. Quand j’ai transformé mon freelancing en agence, j’ai dû standardiser ces choix pour mes collaborateurs en remote. La rigueur acquise au corporate m’a aidé : tolérance zéro pour le micromanagement, mais 100% exigée sur la sécurité.

Commence par vérifier la politique de logs : certains fournisseurs gardent des métadonnées, d’autres promettent zéro log. Ensuite, regarde la juridiction : un fournisseur basé dans un pays aux lois intrusives peut être contraint de partager des informations. Enfin, teste la performance : si le VPN détruit ta latence, les calls clients et les uploads sont compromis.

Comparaison technique rapide

| Critère | OpenVPN | WireGuard | IKEv2 |

|---|---|---|---|

| Vitesse | Bonne | Excellente | Très bonne |

| Complexité | Moyenne | Faible | Moyenne |

| Cryptage | AES-256 | ChaCha20/AES | AES-256 |

| Cas d’usage | Compatibilité | Mobilité & performance | Stabilité mobile |

Pour un solopreneur qui voyage, je préconise WireGuard pour la vitesse et la simplicité, avec un fournisseur sérieux qui publie un audit indépendant. Assure-toi que le client VPN propose un kill-switch et une configuration sur routeur : quand j’ai perdu un gros client à cause d’une coupure électrique lors d’un typhon aux Philippines, j’ai compris l’importance d’avoir le VPN activé au niveau du routeur 4G, pas uniquement sur mon laptop.

Si tu veux optimiser ton poste de travail nomade, commence par choisir un bon appareil : voir ma sélection et retours pratiques sur ordinateur portable voyageur. Le VPN doit être une couche transparente entre ton laptop et internet, pas une entrave à la productivité.

Insight : la sécurité ne doit pas être sacrificielle — un bon VPN combine vitesse, simplicité et politique de confidentialité claire.

Mise en place pratique : routeur 4G, eSIM et backups chiffrés

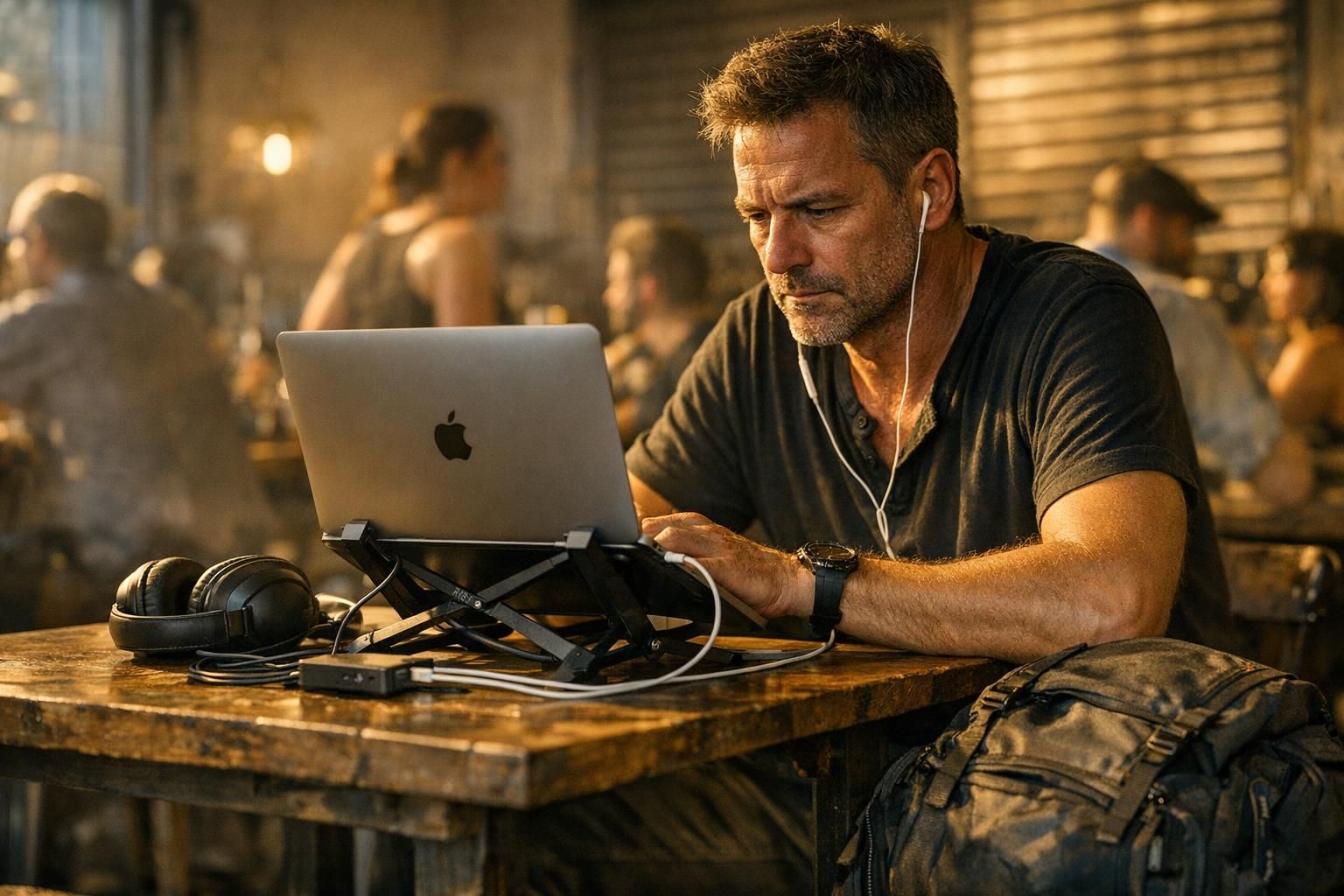

La sécurité des données commence par une redondance connectée. Mon kit standard : MacBook Air M2, Roost stand, et un Routeur 4G Netgear Nighthawk. Pourquoi ? Parce qu’une connexion filaire en voyage, c’est rare. Le routeur 4G m’a sauvé plus d’une fois pendant des déplacements. J’utilise aussi des eSIM pour basculer rapidement entre opérateurs quand le réseau local est saturé.

Configurer le VPN au niveau du routeur garantit que tous les appareils derrière le routeur bénéficient d’une connexion sécurisée sans configuration individuelle. C’est particulièrement utile quand tu partages un espace de travail avec d’autres collaborateurs ou quand tu dois connecter un NAS pour des backups. J’ai détaillé mon approche réseau et eSIM dans mes notes pratiques sur esim et routeurs 4G.

Backups chiffrés et secondes lignes de défense

Un VPN protège le transit, mais pas nécessairement les fichiers stockés. Pour mes sites de niche et les dossiers clients, j’utilise des backups chiffrés avec des clés locales. Notion reste mon second cerveau pour la documentation, mais mes sauvegardes chiffrées sont stockées hors site et synchronisées via une connexion VPN pour sécuriser le transfert.

Voici les étapes opérationnelles que j’applique systématiquement :

- Installer VPN sur le routeur 4G et sur chaque appareil critique.

- Activer le kill-switch et vérifier la reconnexion automatique.

- Chiffrer les backups avec AES-256 ou GPG avant synchronisation.

- Maintenir une eSIM secondaire et un forfait local pour le roaming.

- Tester la restauration trimestriellement pour valider l’intégrité.

Pendant ma période en Asie, gérer des clients à +7h de décalage m’a appris que la technique doit être fiable en permanence. Pour ça, j’ai écrit des procédures et des checklists pour automatiser les tests de connexion et les backups. Tu peux aussi consulter mes conseils pour organiser un bureau mobile productif ici : bureau mobile & productivité.

Insight : la sécurité physique et réseau va de pair — un VPN solide + backups chiffrés + redondance 4G réduisent drastiquement le risque d’arrêt d’activité.

Un autre angle pratique :

Anonymat, confidentialité et limites du VPN : ce qu’il faut savoir

Il faut être franc : le VPN n’offre pas un bouclier magique d’anonymat. Il masque ton IP publique et chiffre ton trafic, mais des métadonnées (paiements, connexions à des services tiers) peuvent encore te lier à une identité. J’ai appris cette nuance après des erreurs fiscales de débutant et mon passage à une société estonienne via e-Residency : la transparence réglementaire est une chose, l’usage mal informé d’un VPN en est une autre.

La confidentialité dépend autant du fournisseur que de ton comportement. Si tu te connectes à une interface d’administration client directement après t’être identifié sur un service, le VPN aide, mais la sécurité repose aussi sur des mots de passe à gestionnaire et 2FA. Un VPN peut retarder une intrusion, mais il ne protège pas un mot de passe compromis.

Risques juridiques et conformité

Certains pays imposent des règles sur l’usage des VPN ou exigent des fournisseurs qu’ils partagent des données. Si tu traites de la sécurité des données clients européens, pense à la conformité (RGPD) et aux obligations contractuelles. Pour les questions fiscales et réglementaires qui traversent le nomadisme digital, mes réflexions sur la fiscalité nomade peuvent t’aider à comprendre les impacts pratiques : fiscalité digital nomad.

Enfin, ne confonds pas VPN et anti-malware : un VPN limite le risque de sniffing, mais il n’empêche pas un malware sur ton appareil. La meilleure approche combine plusieurs couches : antivirus, mises à jour, backups chiffrés, gestion d’identités, et un VPN correctement configuré.

Insight : un VPN est une pièce maîtresse de la protection, mais il doit s’inscrire dans une stratégie multi-couches pour être réellement efficace.

Checklist opérationnelle pour nomades digitaux : déploie ta sécurité en 10 étapes

Je termine cette série de recommandations par une liste actionnable, testée en conditions réelles depuis la Thaïlande jusqu’à Lisbonne. Chaque item est pensé pour une mise en œuvre rapide et répétable.

- Choisir un VPN audité, sans logs et avec WireGuard ou OpenVPN.

- Installer le VPN au niveau du routeur 4G et sur les appareils critiques.

- Activer le kill-switch et vérifier la reconnexion automatique.

- Utiliser eSIMs et un routeur Nighthawk comme redondance réseau.

- Chiffrer les backups locaux avant synchronisation dans le cloud.

- Gérer les mots de passe via un gestionnaire et activer 2FA partout.

- Documenter les procédures et tester la restauration trimestrielle.

- Prévoir un plan en cas de perte d’accès (contacts, accès alternatifs).

- Former tout collaborateur remote aux règles de sécurité standardisées.

- Auditer régulièrement la configuration et les logs (quand disponibles).

Pour gérer le décalage horaire client et minimiser les risques liés aux fenêtres de disponibilité, je recommande d’organiser les créneaux fixes et d’automatiser les tâches non critiques ; mes méthodes pour gérer le décalage horaire avec des clients peuvent t’aider à structurer cela.

Insight : une checklist exécutée systématiquement transforme le VPN d’outil technique en garant de continuité d’activité.

Laisser un commentaire